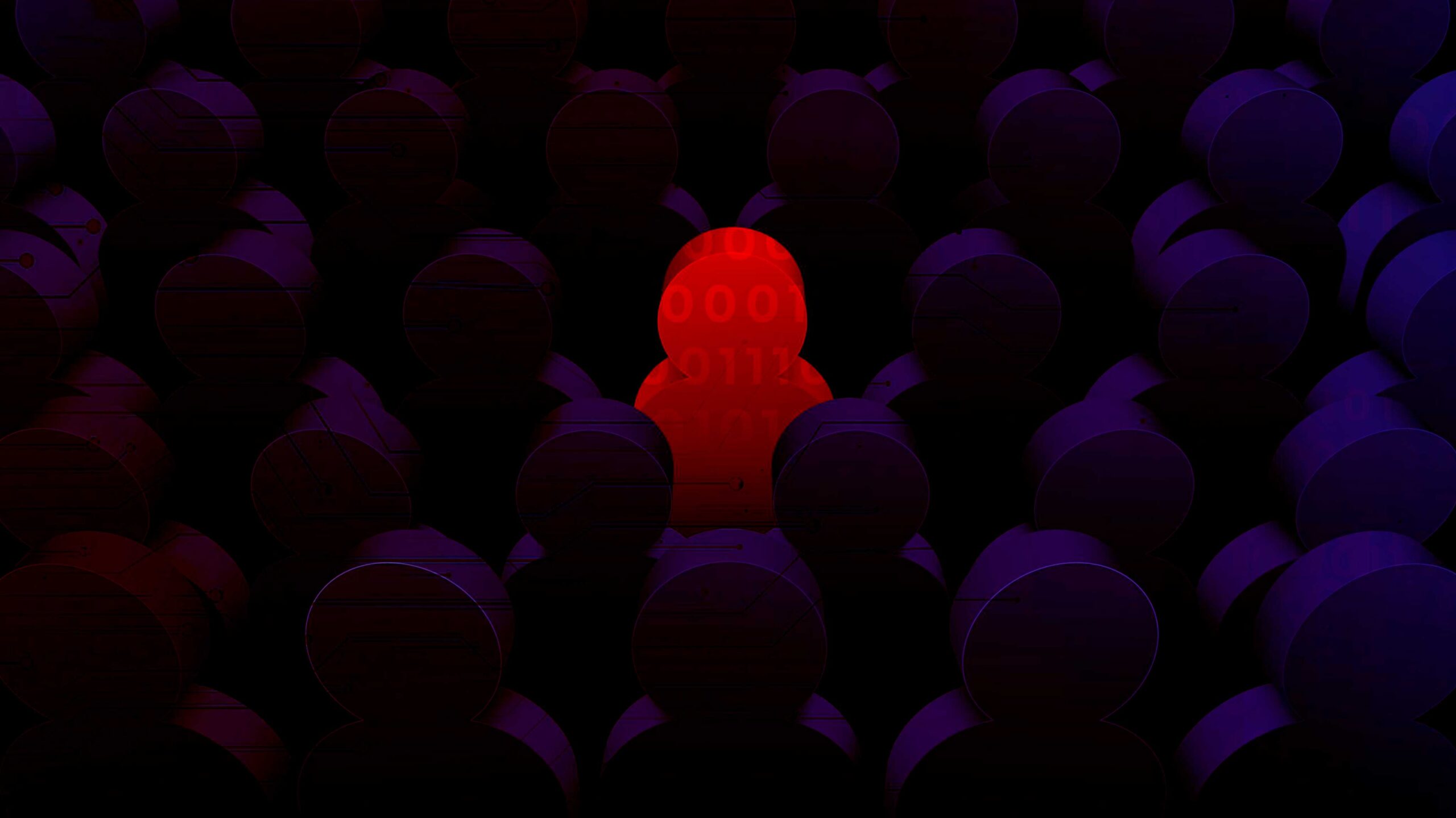

Os atores maliciosos utilizam uma variedade de vetores para cometer crimes cibernéticos, mas poucos com tanto sucesso como o chamado Insider Threat.

Em torno de 52% dos incidentes de crimes cibernéticos utilizam alguma forma de insider threat para montar os ataques, conforme o Verizon 2022 Data Breach Investigations Report.

As “ameaças internas” apresentam um risco complexo e dinâmico que afeta todos os setores, públicos ou privados e entender e estabelecer um programa de mitigação de ameaças internas, dos insider threats, é crítico para qualquer estratégia de cibersegurança.

O que é um insider?

Antes de falar da ameaça, é necessário estabelecer o que é um insider. Quando falamos de um insider, referimos-nos a um agente interno, ou seja, qualquer pessoa que tenha o acesso aos ou o conhecimento dos recursos de uma organização, incluindo ao pessoal, às instalações, informações, equipamentos, redes e sistemas. Qualquer pessoa que tenha acesso à organização, sejam funcionários, terceirizados, familiares e pessoas próximas são todos exemplos de insiders.

O que é um insider threat?

O insider threat, a ”ameaça interna” é o potencial de um insider usar seu acesso privilegiado ou seu conhecimento sobre uma organização para prejudicar essa organização. Este dano pode incluir atos maliciosos, complacentes ou não intencionais que afetem negativamente a integridade, confidencialidade, disponibilidade da organização, seus dados, pessoal ou instalações.

É importante destacar que o insider threat pode ser intencional ou não. Negligência e acidentes também contam como insider threat.

Como lidar com os insider threats?

A proatividade e a visibilidade são fundamentais ao lidar com insider threats. Detectar comportamento anômalo e conduzir investigações para descobrir se um insider threat está se desenvolvendo requer a rastreabilidade e o monitoramento. O objetivo final é proteger a organização, não tratar os membros dela como criminosos.

O Zerum MDR utiliza a visibilidade do Zerum Lynx™ para monitorar, de forma proativa, as redes das organizações. Com algoritmos de machine learning para o aprendizado comportamental de usuários e entidades (User Entity Behavior Analytics – UEBA), o serviço detecta comportamento anômalo para iniciar investigações mais profundas. Tudo sem interferir ou impactar no funcionamento do dia a dia das organizações.

Com tecnologia de ponta, o Zerum MDR traz as melhores práticas para a sua estratégia de cibersegurança lidar com insider threat, com o respeito devido para cada membro de sua organização.

Descubra mais sobre as vantagens que oZerum MDR agrega às organizações.

Este conteúdo foi útil para você? Compartilhe em suas redes sociais:

Sobre a Zerum

A Zerum é uma empresa de Data Science líder em inovação que fornece visibilidade e entendimento em tempo real sobre fluxos de dados complexos. Nossos produtos, serviços e tecnologias ajudam grandes organizações a reduzir gargalos operacionais, combater ameaças cibernéticas avançadas, detectar fraudes e manter comunidades seguras.

📝 Para saber mais, entre em contato através do formulário abaixo.